Immagine: Shutterstock

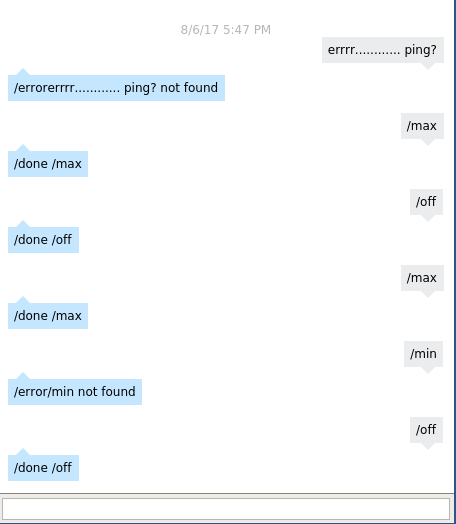

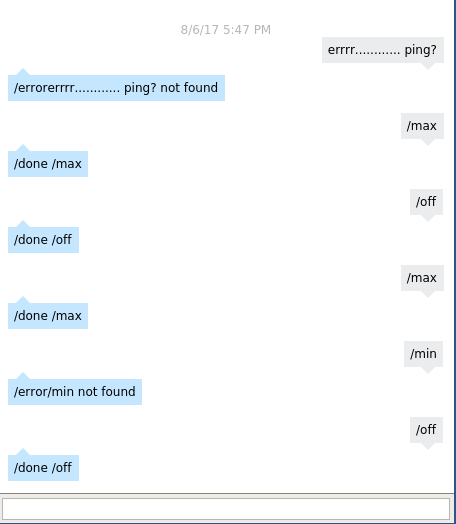

Piattaforme per il whistleblowing, mercati neri della droga e applicazioni di messaggistica sicure: gli usi di Tor sono piuttosto vari. Ma ora esiste un'altra, inattesa applicazione dello strumento che rende anonimo il traffico web: controllare un vibratore.La scorsa settimana, una ricercatrice è riuscita ad impostare il suo dildo in modo che ricevesse comandi attraverso la rete Tor, e da lì Motherboard ha potuto inviare un comando a distanza al dispositivo per farlo vibrare. A parte tutto, l'esperimento dimostra come i sex toys elettronici o connessi ad internet possono essere modificati in base a necessità di privacy — dato che i produttori continuano a immettere sul mercato dispositivi che raccolgono dati e presentano vulnerabilità dal punto della sicurezza."Volevo mostrare che è possibile fare in modo che la comunicazione tra questi dispositivi sia privata, criptata ent-to-end e sicura di default — senza che un server di terze parti raccolga le informazioni sulle persone che utilizzano il prodotto" ha spiegato a Motherboard attraverso un messaggio di Twitter Sarah Jamie Lewis, la ricercatrice indipendente dietro al lavoro che ha battezzato "oniondildonics."L'approccio di Lewis prevedeva l'utilizzo di Ricochet, un programma di messaggistica che crea un servizio nascosto di Tor per ogni utente. Ricochet non protegge solamente il contenuto delle comunicazioni degli utenti, ma oscura anche i metadati, rendendo più difficile per chiunque stia spiando la connessione capire chi sta parlando con chi. La Lewis ha fatto del reverse engineering con il suo dildo, un Nova della compagnia canadese We-Vibe, in modo da poterci comunicare via bluetooth. In questo modo, chiunque in possesso dell'indirizzo Ricochet del dildo può inviare comandi, come "/ max", per far vibrare il dispositivo. Lewis ha caricato il codice su Github perché l'esperimento possa essere replicato da altri.Motherboard ha quindi avviato una sessione di 'chat' con il vibratore della Lewis inviando una serie di semplici comandi. La ricercatrice in risposta ha inviato un video del dildo che vibrava. I produttori di sex toy stanno vendendo sempre più prodotti che raccolgono dati sui loro utenti o che sono in qualche modo connessi a Internet. A marzo We-Vibe ha accettato di pagare 3,75 milioni di dollari per risolvere una causa con dei clienti. I suoi sex toy caricavano i dati di utilizzo su un server remoto, apparentemente all'insaputa degli utenti. Ad aprile, Motherboard ha riportato la notizia di un gruppo di ricercatori che hanno trovato un modo di hackerare un dildo dotato di telecamera.Grazie al lavoro della Lewis, invece, probabilmente, se utilizzeranno il codice, gli utenti avranno un maggiore grado di privacy e di anonimato. In un tweet, la Lewis ha detto che i soli dati che potrebbero essere registrati sono i comandi inviati e l'indirizzo nascosto del servizio della persona che li invia."Sebbene il sextech sia ancora una ambito di nicchia in questo momento, mi sembra ovvio che, con l'evolversi delle abitudini degli utenti, ci saranno molte innovazioni e, tristemente, le basi che vengono poste ora stanno ripetendo molti degli errori commessi con l'internet-of-things: la sicurezza e la privacy vengono prese in considerazione solo quando c'è da rimediare ad un errore," ha concluso la Lewis.

I produttori di sex toy stanno vendendo sempre più prodotti che raccolgono dati sui loro utenti o che sono in qualche modo connessi a Internet. A marzo We-Vibe ha accettato di pagare 3,75 milioni di dollari per risolvere una causa con dei clienti. I suoi sex toy caricavano i dati di utilizzo su un server remoto, apparentemente all'insaputa degli utenti. Ad aprile, Motherboard ha riportato la notizia di un gruppo di ricercatori che hanno trovato un modo di hackerare un dildo dotato di telecamera.Grazie al lavoro della Lewis, invece, probabilmente, se utilizzeranno il codice, gli utenti avranno un maggiore grado di privacy e di anonimato. In un tweet, la Lewis ha detto che i soli dati che potrebbero essere registrati sono i comandi inviati e l'indirizzo nascosto del servizio della persona che li invia."Sebbene il sextech sia ancora una ambito di nicchia in questo momento, mi sembra ovvio che, con l'evolversi delle abitudini degli utenti, ci saranno molte innovazioni e, tristemente, le basi che vengono poste ora stanno ripetendo molti degli errori commessi con l'internet-of-things: la sicurezza e la privacy vengono prese in considerazione solo quando c'è da rimediare ad un errore," ha concluso la Lewis.

Pubblicità