Am 12. Juli hat die Polizei in Los Angeles einen Studenten festgenommen, der zusammen mit einer organisierten Bande mit dem sogenannten SIM-Hijacking Millionenbeträge gestohlen haben soll. Beim SIM-Hijacking übernehmen Hacker durch Sicherheitslücken im Telefonsystem die Handynummer ihrer Opfer. Der 20-jährige Joel O. soll so Kryptowährungen wie Bitcoin und Ethereum im Wert von über fünf Millionen Dollar erbeutet haben. Bei rund 40 Opfern soll der Student aus Boston zusammen mit bisher unbekannten Komplizen zugeschlagen haben. So steht es in Gerichtsdokumente der kalifornischen Ermittler, die Motherboard vorliegen.

Anzeige

Es ist der erste bekannte Fall, in dem jemand die Betrugsmasche namens SIM-Swapping oder SIM-Hijacking genutzt hat, um Bitcoin und andere Kryptowährungen zu stehlen; auch Social-Media-Accounts sollen die Kriminellen gekapert haben. Die Gruppe, zu der Joel O. mutmaßlich gehört, nahm gezielt Menschen ins Visier, die zur Krypto-Szene gehören. Mehrere Personen sollen sie im Mai bei der Blockchain-Konferenz Consensus in New York City gehackt haben.

Beim SIM-Swapping überzeugt ein Hacker den Telefonanbieter, die Telefonnummer des Opfers auf eine vom Hacker vorbereitete, neue SIM-Karte zu übertragen. Sobald die Handynummer in der Hand der Verbrecher ist, können sie damit die Passwörter des Opfers ändern und in dessen Online-Konten einbrechen. In einigen Fällen funktioniert das selbst, wenn die Konten mit Zwei-Faktor-Authentifizierung geschützt sind. Dieser sogenannte Portierungsbetrug ist relativ einfach durchzuführen und kommt inzwischen häufig vor, wie eine Motherboard-Recherche vor Kurzem gezeigt hat.

Verhaftet wurde Joel O. am Los Angeles International Airport verhaftet worden, als er gerade einen Flieger nach Europa besteigen wollte, heißt es aus Ermittlerkreisen. Der 20-Jährige soll eine neue Gucci-Tasche dabeigehabt haben.O. ist laut Anklageschrift in 28 Punkten angeklagt: 13 Fälle von Identitätsdiebstahl, 13 Fälle von Hacking und 2 Fälle schweren Diebstahls. Nach der Verhaftung habe O. den Ermittlern gesagt, er und seine "Mitverschwörer" hätten Zugang zu Kryptowährungen im Wert von Millionen Dollar. Das geht aus einer schriftlichen Aussage hervor, die beim Gericht eingereicht wurde."Ich habe auf mein Handy geschaut und es war tot"

Anzeige

Gezielte Angriffe auf reiche Krypto-Investoren

Motherboard-Video: Zu Besuch in der chinesischen Bitcoin-Mine

Gerichtsdokumenten zufolge erlangte O. die Kontrolle über die Handynummer des Unternehmers, änderte sein Gmail-Passwort und verschaffte sich dann Zugang zu den Kryptowährungskonten. Der Unternehmer sei zu einer Filiale seines Telefonanbieters gerannt, um die Nummer zurückzubekommen, doch es war zu spät.

Anzeige

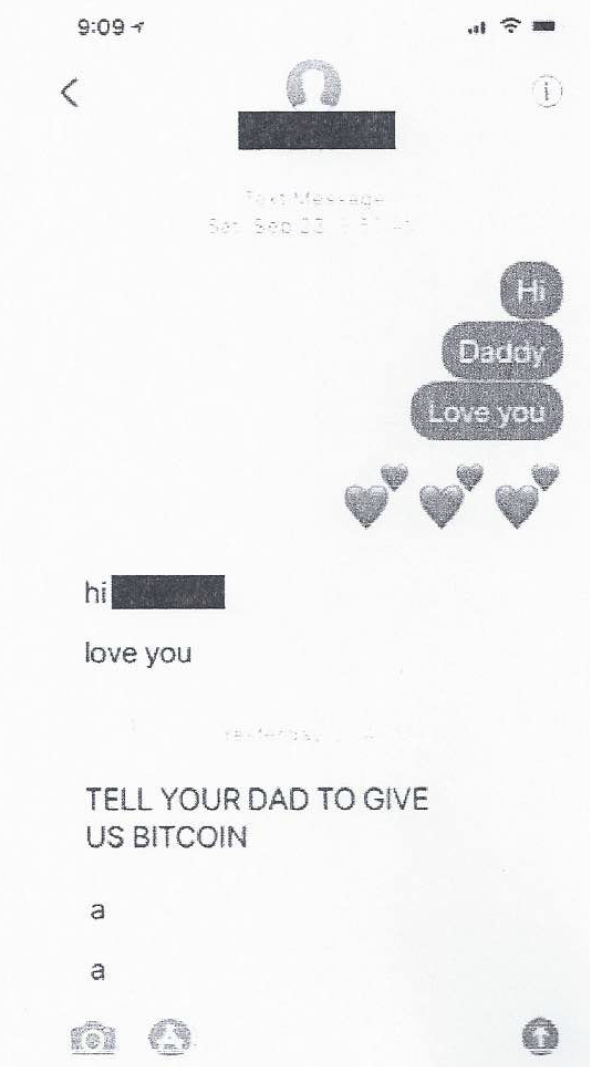

Wie die Staatsanwaltschaft auf Anfrage von Motherboard mitteilte, sei noch nicht klar, nach welchen Kriterien O. seine Opfer aus der Krypto-Szene auswählte. Sicher sei allerdings, dass diese Betrugsmasche sehr viele Opfer getroffen habe.Erin West, stellvertretende Bezirksstaatsanwältin von Santa Clara County, rief Geschädigte dazu auf, sich bei den Behörden zu melden. "Das geschieht in unserem Bezirk, aber leider gibt es bisher sehr wenig Anzeigen bei der Polizei. Wir würden gerne weiteren Berichten nachgehen könnten", sagte West in einem Telefonat mit Motherboard. "Wir halten das für eine sehr gefährliche Sache."O. befindet sich aktuell in Untersuchungshaft. Seine Kaution liegt bei einer Million Dollar. Am 9. August ist ein weiterer Gerichtstermin. Auf eine Motherboard-Anfrage hat sein Verteidiger bisher nicht reagiert.Einem Ermittlungsbericht zufolge, der Motherboard vorliegt, fingen die Ermittlungen damit an, dass ein Blockchain-Investor der Polizei meldete, Hacker hätten seine Handynummer gestohlen. O. nahm den Investor mutmaßlich zwischen Februar und März mehrmals ins Visier. Er kaperte die Handynummer, änderte die Passwörter der Mail- und Kryptowährungskonten, setzte seine eigene Zwei-Faktor-Authentifizierung ein, um das Opfer weiterhin auszusperren, und belästigte sogar dessen Tochter, wie zuständige Ermittler berichten.Am 20. März rief O. mutmaßlich mit der gestohlenen Handynummer die Frau des Investors an, daraufhin soll er Nachrichten an seine Tochter und Freunde geschickt haben, in denen er Bitcoin verlangte.

So kam die Polizei dem Betrug auf die Schliche

Anzeige

Um den Hacker zu finden, schickten die Ermittler dem Handyanbieter des Investors, AT&T, eine richterliche Anordnung: Sie forderten Verbindungsprotokolle für die Tage, an denen der Hacker mutmaßlich die Kontrolle über die Nummer des Investors hatte. Die Daten von AT&T zeigten, dass seine Handynummer von zwei Android-Handys von Samsung genutzt wurde; beide Handys wurden durch die sogenannte IMEI-Nummer identifiziert, das ist eine spezifische Gerätenummer, mit der jedes Telefon identifiziert werden kann. Dem Ermittlungsbericht zufolge sagte der Investor den Beamten, er verwende keine Handys von Samsung. Die Ermittler schlossen daraus, es müsse sich dabei um die Handys des Hackers handeln.Sobald diese Information gesichert war, schickten die Ermittler eine richterliche Anordnung an Google, in der sie alle Daten verlangten, die zu den beiden IMEI-Nummern vorlagen. Dies förderte drei E-Mail-Adressen zutage, die mit den Nummern in Verbindung standen, darunter eine bei Gmail und eine bei Microsoft Live. Mit einer weiteren richterlichen Anordnung durchsuchten die Ermittler den Gmail-Account. Sie konnten die Adresse mit O. in Verbindung bringen und fanden außerdem Beweise für potentielle kriminelle Aktivität.Eine E-Mail habe ein Selfie von O. enthalten, auf dem er seinen Ausweis in die Kamera hält; eine E-Mail habe "Informationen über SIM-Swapping enthalten", so die Ermittler. Weitere E-Mails belegten, dass O. Domains wie "tw-tter.com" gekauft hatte, mutmaßlich um damit Phishing-Attacken zu begehen. Eine E-Mail von YouTube zeigte, dass O. Videos hochgeladen hatte, die erklären, wie man Social-Media- und Telefonanbieter-Websites hackt und bekannte Sicherheitslücken ausnutzt.

Offenbar gehörten auf Phishing-Attacken zum Repertoire der Betrüger

Anzeige

Dann schickten die Ermittler richterliche Anordnungen an die Krypto-Börsen, die O. genutzt hatte, darunter Coinbase, Bittrex und Binance. Die Firmen legten Informationen vor, die zeigten, dass O. mutmaßlich Beträge im Wert von mehr als einer Million Dollar über die Plattform bewegt hatte. Die Behörden geben an, sie hätten von O. Kryptowährung im Wert von 250.000 Dollar beschlagnahmt. Allerdings wisse man nicht, wo er die restlichen mutmaßlich gestohlenen Beträge aufbewahre.Die Ermittler forderten von AT&T daraufhin "ausnahmslos alle Profile" an, die von November 2017 bis Juni 2018 mit O.s IMEI-Nummern verbunden waren. Auf diese Anfrage hin erhielten sie "ungefähr 40" Handynummern von AT&T, die allesamt potentiellen Opfern von O.s mutmaßlichen Hack-Angriffen gehörten.Anrufe bei den potentiellen Opfern bestätigten, dass ihre Handynummern "mit einem Verfahren namens SIM-Swapping von Dritten übernommen" worden waren, wie einer der Ermittler in dem Bericht festhält.Die Nachricht von O.s Verhaftung machte schnell die Runde unter Mitgliedern von OGUSERS, dem Marktplatz für durch SIM-Swapping gestohlene Social-Media-Profile. Am 18. Juli postete ein Mitglied von OGUSERS einen Thread mit dem Titel "Wer ist eurer Meinung nach als nächstes dran?"; damit bezog er sich offenbar auf O.s Verhaftung. Etwa zur selben Zeit erhielt Motherboard Hinweise über O.s Verhaftung von mehreren Hackern, die behaupteten, Mitglieder von OGUSERS zu sein. Diese Hacker schrieben, O. sei in der Community als Kryptowährungs-Dieb bekannt."Ich habe schon mal mit ihm telefoniert, während er jemanden gesimt hat. Er fand die privaten Schlüssel und holte sich vier Millionen", schrieb eine Person, die behauptete, O. zu kennen, in einem Chatgespräch mit Motherboard.

SIM-Swapper machen sich auf mehr Verhaftungen gefasst

Anzeige

Wie mehrere Quellen bestätigen soll O.s Nutzername auf OGUSERS "J." gewesen sein. Dieser Nutzer wurde vor Kurzem aus dem Forum verbannt. In einem weiteren Thread mit dem Titel "Alle sind weg" beschwerten sich User, dass viele Nutzer der Seite sich abgemeldet hätten, nachdem Motherboard einen Bericht über SIM-Swapping veröffentlichte, in dem auch OGUSERS erwähnt wurde. Wie Nutzer des Forums gegenüber Motherboard berichten, bannten die Administratoren der Seite nach dem erscheinen des Motherboard-Artikels mehrere Nutzerprofile, die bekannten SIM-Swappern gehörten.Die verbleibenden Mitglieder von OGUSERS machen sich derweil auf das Schlimmste gefasst. "Drei Mitarbeiter haben ihre Konten geschlossen oder ihre Positionen aufgegeben", sagt ein Mitglied. Ein weiteres alteingesessenes Mitglied von OGUSERS, das anonym bleiben möchte, ist überzeugt: Das hier ist erst der Anfang."Alle, die jemals was Illegales gemacht haben, werden noch verpfiffen", sagte er gegenüber Motherboard am Telefon. "Ich habe diese Kids gewarnt, dass das passieren wird, und jetzt passiert es."Folgt Motherboard auf Facebook, Instagram, Snapchat und Twitter